Sem invadir nenhum site e nem o computador do internauta, hackers brasileiros estão colocando anúncios "extras" em páginas para ganhar dinheiro com os cliques na publicidade. Os criminosos interferem na operação de um serviço básico da internet para redirecionar serviços usados por sites e carregar a publicidade no lugar do conteúdo original.

A ação dos hackers é bem visível, porque a publicidade chega a interferir com conteúdo do site, especialmente quando é utilizada uma versão para telas menores. Nesses casos, a publicidade fica desproporcional ao tamanho da página.

Se ninguém reclamar, os donos dos sites e os anunciantes não ficam sabendo desse carregamento ilegítimo de publicidade. Funciona assim:

- os hackers criam cadastros em serviços de anúncios para sites de internet. Isso permite que eles lucrem com cliques em publicidade sem contato direto com anunciantes. Em seguida, eles criam um código que carrega esse anúncio;

- os criminosos interferem com o DNS (sigla em inglês para "Sistema de Nomes de Domínio"). O DNS funciona como "102" da internet. É ele que diz ao computador qual o número IP de um site, como "g1.com.br", da mesma forma que o 102 ou uma lista telefônica relaciona um nome a um número de telefone. Assim como no sistema telefônico, os computadores da internet só se conectam por números;

- o objetivo dos hackers é redirecionar endereços carregados por sites para medir audiência para colocar o código de anúncio deles no lugar. Há dois modos de interferir com o DNS para isso:

- Modo 1: modificando a configuração de DNS do internauta para usar um serviço de DNS do próprio criminoso. Isso é feito por meio de vírus ou ataque ao roteador/modem de internet da vítima.

- Modo 2: tirando proveito de aspectos técnicos da rede, os hackers fazem o DNS do provedor de internet "errar" e informar um número diferente do correto. Esse erro fica no ar apenas algumas horas até que a memória temporária do DNS seja renovada e ele busque novamente o endereço IP correto, anulando a modificação;

- para que o arquivo falso continue sendo carregado após o DNS voltar ao normal, o código de publicidade dos hackers informa ao navegador da vítima que ele é "válido" até dezembro de 2015. Com isso, o navegador não tenta recarregar esse arquivo e a publicidade continua sendo exibida, mesmo com tudo resolvido;

- basta limpar o cache do navegador para recarregar o arquivo e a publicidade não estará mais lá, o que resolve o problema na maioria dos casos;

- o ataque não precisa envolver nenhuma invasão ao computador da vítima e nem ao portal de internet.

Embora os hackers possam atacar internautas com vírus para fazer essa alteração nas páginas, há evidências de uma alteração na rede, o que significa que o problema está no serviço do provedor de internet ou no equipamento (modem-roteador).

Por esse motivo, o G1 procurou as principais operadoras de internet fixa do país – NET, Vivo, Oi e GVT – para saber se elas têm alguma informação sobre esses ataques.

A Oi afirmou apenas que "segue todas as recomendações nacionais e internacionais de segurança de informação".

A Vivo disse que realiza um monitoramento e um trabalho preventivo constante em sua rede. A operadora declarou que não detectou nenhuma alteração em seus servidores de DNS e que não há registro de incidentes de DNS em equipamentos de clientes há dois anos.

O comunicado da NET informa que a empresa "adota as melhores práticas mundiais de segurança na internet e monitora continuamente todos os servidores de resolução de nome (DNS) utilizados pelos clientes do seu serviço de banda larga. A empresa alerta que tentativas de fraude online são frequentes e os clientes precisam tomar precauções com arquivos e mensagens recebidas pela internet, verificando sempre se são realmente de fonte confiável, além de manter sistemas operacionais e ferramentas de detecção de pragas virtuais atualizados".

A GVT não quis comentar o caso.

Solucionando o problema

Saiba como limpar o cache do seu navegador:

Internet Explorer: clique na engrenagem no canto superior direito da janela do navegador Na aba "Geral", clique no botão "Excluir..." na parte inferior. Certifique-se de que pelo menos "Arquivos de internet temporários e arquivos de site" esteja marcada e clique em "Excluir".

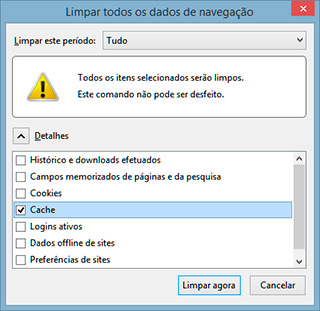

Firefox: clique no botão de menu (as três barras no canto superior direito) e clique em Histórico. Escolha a opção "Limpar dados de navegação" (essas etapas podem ser substituídas com a combinação de teclas "Ctrl-Shift-Del"). Em "Limpar este período", escolha "Tudo". Abra os detalhes e marque apenas "Dados off-line de sites". Clique em "Limpar agora".

Chrome: clique no botão de menu (as três barras no canto superior direito) e clique em Configurações. Clique em "Mostrar configurações avançadas". Na seção "Privacidade", clique em "Limpar dados de navegação". Em "Eliminar os seguintes itens", deixe selecionado "o começo". Na parte inferior, deixe marcado apenas "imagens e arquivos armazenados em cache".

Android: abra o menu do navegador com o botão no celular. Toque em "Mais" e depois em Configurações". No menu que aparece, toque em "Limpar cache".

Windows Phone (IE): abra o aplicativo, toque nos "..." para abrir o menu. Escolha "Configurações" e depois toque no botão "excluir histórico".

iOS (iPhone/iPad): Vá em "Ajustes". Escolha "Safari" e então "Limpar cache".

Prevenção

Como o ataque em "modo 1" ocorre com uma alteração na configuração do seu modem-roteador de internet, em alguns casos podem ser necessárias medidas de prevenção, como a alteração da senha. Consulte o seu provedor ou o manual do equipamento para saber como trocar a senha de administração.

Ainda com problema?

Caso os passos acima não eliminem a publicidade extra, entre em contato com o provedor de internet para verificar se suas configurações de DNS estão corretas. Essa verificação depende do modelo e marca do seu modem-roteador.

Como o cache do DNS é explorado

A exploração de características técnicas da rede e do DNS para realizar ataques é chamada de "envenenamento de cache do DNS". O ataque é possível porque a única segurança real do DNS contra respostas falsas é um número aleatório. Embora seja uma "loteria", o hacker pode fazer infinitas apostas. Se a resposta falsa chegar antes da verdadeira, ela provavelmente será aceita.

Outra maneira de se interferir com o DNS é alterando as configurações de rede do computador ou do modem-roteador de acesso à internet. O criminoso pode configurar o equipamento para usar um serviço de DNS que ele mesmo controla e não o do provedor de internet. Para isso, ele pode se aproveitar de equipamentos que estejam com senhas fracas ou que ainda estejam usando a senha de fábrica e com a administração aberta para a web. Em alguns casos, podem existir falhas no equipamento.

Até o momento, não há registro de uso de vírus para realizar essas alterações, o que significa que os modems-roteador podem estar sendo alterados por senhas fracas. No caso de ataques aos provedores, não há nada que o internauta possa fazer.

Há alguns anos

Esse ataque vem sendo realizado no Brasil pelo menos desde 2009. No entanto, os criminosos sempre redirecionavam sites para vírus ou para sites clonados de instituições financeiras. É a primeira vez que se tem notícia de redirecionamentos para carregar publicidade – uma tática já empregada por golpistas fora do país, embora não exatamente da mesma maneira.

Nesse caso da publicidade, os hackers não redirecionam o próprio portal e sim serviços de rastreamento que medem a audiência do site. Esse tipo de serviço é usado por várias páginas da web, o que permite aos criminosos carregar os anúncios em muitos endereços com apenas um único redirecionamento.

Para diminuir a visibilidade do ataque, os criminosos restringiram a publicidade a sites de notícias, de futebol e de pornografia. É o uso de um termo em português ("futebol") nesse código que indica a origem brasileira da fraude.

http://g1.globo.com/tecnologia/blog/seguranca-digital/post/ataque-hacker-coloca-anuncios-em-sites-para-faturar-com-cliques.html

Nenhum comentário:

Postar um comentário